Вирус страшнее бомбы. Как хакеры уничтожили ядерный завод в Иране

Русские хакеры стали брендом нашего времени. Судя по заголовкам мировой прессы, коварные взломщики почти всемогущи и способны хоть вытащить на свет подноготную Всемирного антидопингового агентства, хоть усадить в Белый дом Дональда Трампа.

При этом не слышно истерии по поводу хакеров из других стран. А между тем всего несколько лет назад хакеры учинили успешную диверсию на ядерном объекте.

Ядерная программа Ирана вызывала и вызывает острую реакцию у ряда стран, в первую очередь у Израиля и США. Исламская Республика упорно стремилась вступить в ядерный клуб, но эти попытки вызывали только холодную ярость в Вашингтоне и Тель-Авиве: со времён исламской революции Тегеран рассматривали как опасного врага. Разумеется, и там и там хватает ястребов, которые предпочли бы разбомбить любую стоящую на пути проблему, однако в 2000-е годы оставшимся анонимными разведчикам пришёл в голову гораздо более тонкий план воздействия на атомный проект аятолл.

Президент Ирана Махмуд Ахмадинежад во время посещения секретного объекта — ядерного центра по обогащению урана — Натанз (Иран), 8 апреля 2008 г. Фото: © REUTERS/Presidential official website

Военная операция была бы чрезвычайно затратной, вызвала бы очевидные проблемы на международной арене, к тому же всегда существует риск неожиданной неудачи. Завод по обогащению урана в Натанзе был хорошо защищён, и даже бомбардировка не гарантировала его полного уничтожения. Однако нетривиальный подход удалось найти.

Для уничтожения иранской атомной программы был разработан оригинальный компьютерный вирус, получивший название Stuxnet. Вирус был заточен для работы с компьютерами строго определённой конфигурации, то есть он не начинал крушить первую попавшуюся систему, в которую попал. Оказавшись на новом компьютере, Stuxnet начинал сканировать программное обеспечение, отыскивая автоматизированные системы управления, используемые в ядерной промышленности. Такие системы специфичны для каждого завода — система датчиков, управления разными узлами и агрегатами везде своя. Stuxnet искал строго определённую цель. Если он не находил такую, то просто "засыпал" в ожидании возможности переместиться дальше.

Интересно, что, по данным американской прессы, израильтяне построили целый комплекс, имитировавший иранские установки для обогащения урана. На "имитационных центрифугах" отрабатывали внедрение в систему и саму атаку. Разработчики вируса понимали, что второго шанса у них не будет, так что первый удар должен быть убойным.

Однако иранцы, само собой, держали отключёнными от сети компьютеры, управлявшие ядерными объектами. Поэтому Stuxnet распространялся только через флеш-накопители. При этом электронный диверсант использовал украденные сертификаты крупной уважаемой компании Realtek — для обмана антивирусов. Вирус при всей своей сложности очень компактный и, попав на компьютер, практически не отсвечивал: ни у кого просто не возникало повода его разыскивать.

Комната контроля над обогащением на объекте, в ядерном центре по обогащению урана — Натанзе. Фото: © REUTERS/IRIB Iranian TV via Reuters TV

Само собой, распространяться таким образом вирус мог очень долго. Однако хакеры имели возможность ждать: строительство атомной станции или разработка ядерного оружия — дело небыстрое. Рано или поздно кто-то должен был совершить оплошность.

Первоначально целью кибератаки стали иранские фирмы, занимающиеся разработкой программ для промышленных предприятий. Разведка представляла, какие компании могут быть вовлечены в ядерную программу, поэтому вирус внедряли в первую очередь в фирмы, имеющие связи с ними. При этом так и остались туманными обстоятельства самого первого заражения, так что, вероятно, сыграла свою роль старая добрая агентурная разведка: кто-то же должен был в первый раз вставить заражённую флешку в компьютер. Правда, отследить одиссею Stuxnet не могли даже создатели. Этот вирус был чрезвычайно хорошо написан, с тем чтобы не нанести никакого вреда системе, не отвечающей нужным параметрам, и не оставить ни малейших признаков внедрения. Впоследствии оказалось, что своими неисповедимыми путями вирус заразил несколько промышленных компьютеров в Германии, но не пришёл в действие, поскольку не обнаружил совпадения параметров с теми, что искал.

Летом 2010 года очередная копия Stuxnet наконец обнаружила себя на компьютере, управляющем иранской ядерной центрифугой. И вот тут вирус развернулся по полной программе.

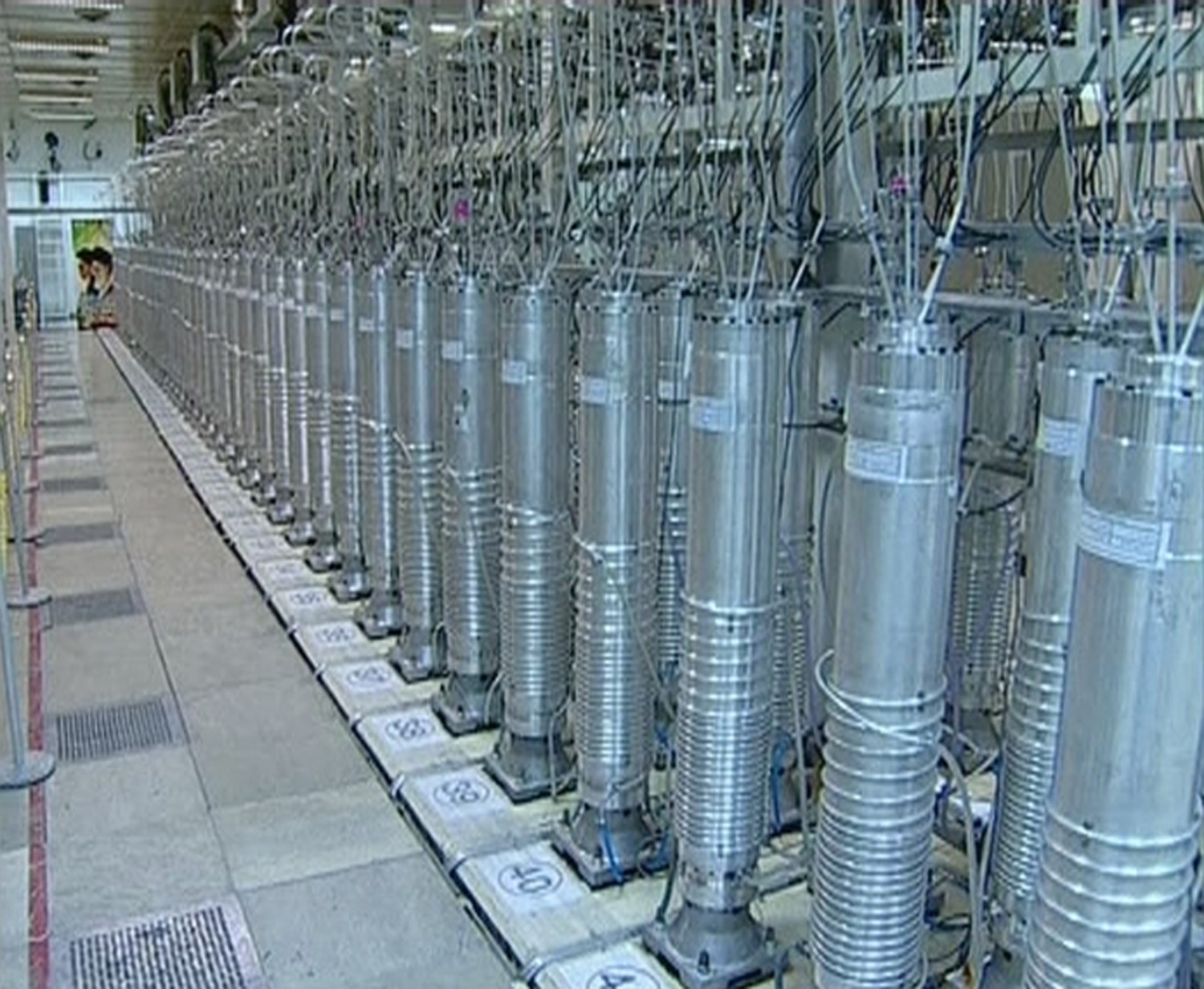

Банк центрифуг в Натанзе. Фото: © REUTERS/IRIB Iranian TV via Reuters TV

Stuxnet оказался маленьким техническим шедевром. Просто взломать программное обеспечение центрифуг было бы недостаточно: да, на какое-то время их пришлось бы остановить, но затем вирус ждал бы быстрый и бесславный конец. Однако суть конструкции этого вируса состояла в том, что он перехватывал управление заражённым компьютером и сам начинал отдавать команды, но так, чтобы у живых операторов сохранялась иллюзия контроля над ситуацией.

Для этого вирус некоторое время провёл внутри системы, собирая информацию о технологических процессах и текущем режиме работы оборудования. Накопив достаточно сведений, "червь" принялся за работу. Получив контроль над иранскими ядерными центрифугами, Stuxnet начал потихоньку менять им режим работы. Иранские центрифуги рассчитаны на определённую скорость оборотов. Stuxnet потихоньку менял частоту вращения, заставляя центрифуги работать в критическом режиме. Центрифуги резко разгонялись и так же резко тормозили. При этом операторы пребывали в блаженном неведении о происходящем, поскольку показатели, выходящие на их экраны, вирус фальсифицировал. Процесс занял несколько месяцев: разработчики вируса, очевидно, полагали, что за это время удастся как следует износить максимальное количество центрифуг.

В результате в один прекрасный момент иранские центрифуги в Натанзе начали массово выходить из строя. В короткий срок 1368 из имевшихся у страны аятолл центрифуг просто сломались без возможности восстановления.

Общий вид ядерного центра по обогащению урана Натанз. Фото: © REUTERS/ISNA

Это был этапный момент в практике информационных войн. Компьютерный вирус причинил физический вред. Хакеры не просто украли или уничтожили данные, но изувечили существующее в реальном мире промышленное оборудование. Разрушительный эффект от применения вируса был сравним с воздушной бомбардировкой, при этом ни одна настоящая ракета никуда не полетела, более того, даже сам факт атаки долгое время оставался под сомнением. Глава Организации по атомной энергии Ирана Голам Реза Агазаде без объяснения причин подал в отставку, центрифуги остановились, а ядерная программа Ирана оказалась отброшена на годы назад. В Иране эта история вызвала жёсткий разбор полётов, в ходе которого даже задерживались "ядерные шпионы", которые в итоге оказались непричастны к аварии.

Однако история вируса-диверсанта на этом не кончилась.

Сергей Уласень

Летом 2010 года Сергей Уласень, специалист из небольшой белорусской фирмы "ВирусБлокАда", обнаружил неизвестного червя и сделал его описание достоянием широкой публики. Компания, где работал Уласень, работала в том числе с клиентами из Ирана, и те обратились к нему за помощью со своими заражёнными компьютерами. Уласень, уже подозревая, что с компьютером что-то не то, прочесал его особенно тщательно и в итоге вышел на искомый вирус. Что поразило специалистов по безопасности, так это наличие реальных сертификатов, позволявших изображать "честную" программу. Другое обстоятельство, сделавшее пойманный вирус героем дня, — его узкоспециализированное предназначение.

В ближайшие месяцы Stuxnet изучили буквально под микроскопом и разобрали на байты. Общий вывод был практически единодушным: это не вирус, написанный хакером-одиночкой, и не продукт творчества хулиганов. Судя по интеллектуальным усилиям, вложенным в разработку вируса, речь идёт об изощрённо написанной полноценной боевой программе, создававшейся группой специалистов в течение длительного срока.

Причём разработчики имели источники, снабжавшие их разведывательными данными о цели, которую предстоит атаковать, и ресурсы, характерные не для сетевых хулиганов, а для спецслужб. Более того, вирус существовал во множестве модификаций и уже давно путешествовал по планете, заразив десятки тысяч компьютеров.

Фото: © РИА Новости / Владимир Астапкович

Впоследствии выдвигались более или менее обоснованные версии насчёт действительных масштабов кибератак. Дело в том, что конкретно атака, предпринятая Stuxnet, имела неприятные для Ирана, но всё же не абсолютно убойные последствия. Однако Stuxnet разрушил лишь конкретную цель, в то время как потенциальных задач для такого вируса может быть значительно больше. Управление промышленными объектами, транспортной инфраструктурой — разнообразные автоматизированные системы в наше время внедрены буквально повсюду. Как показал пример Ирана, инфильтрация достаточно искусно написанного червя может быть проведена незаметно. А дальнейшие события ограничиваются только фантазией авторов вируса.